Thunderbird 115 SUPERNOVA wydany

Zespół Mozilla Thunderbird poinformował o wydaniu nowej wersji Thunderbird 115 „Supernova”, popularnego, wieloplatformowego i bezpłatnego klienta poczty, kalendarza i czatu typu open source.

Zespół Mozilla Thunderbird poinformował o wydaniu nowej wersji Thunderbird 115 „Supernova”, popularnego, wieloplatformowego i bezpłatnego klienta poczty, kalendarza i czatu typu open source.

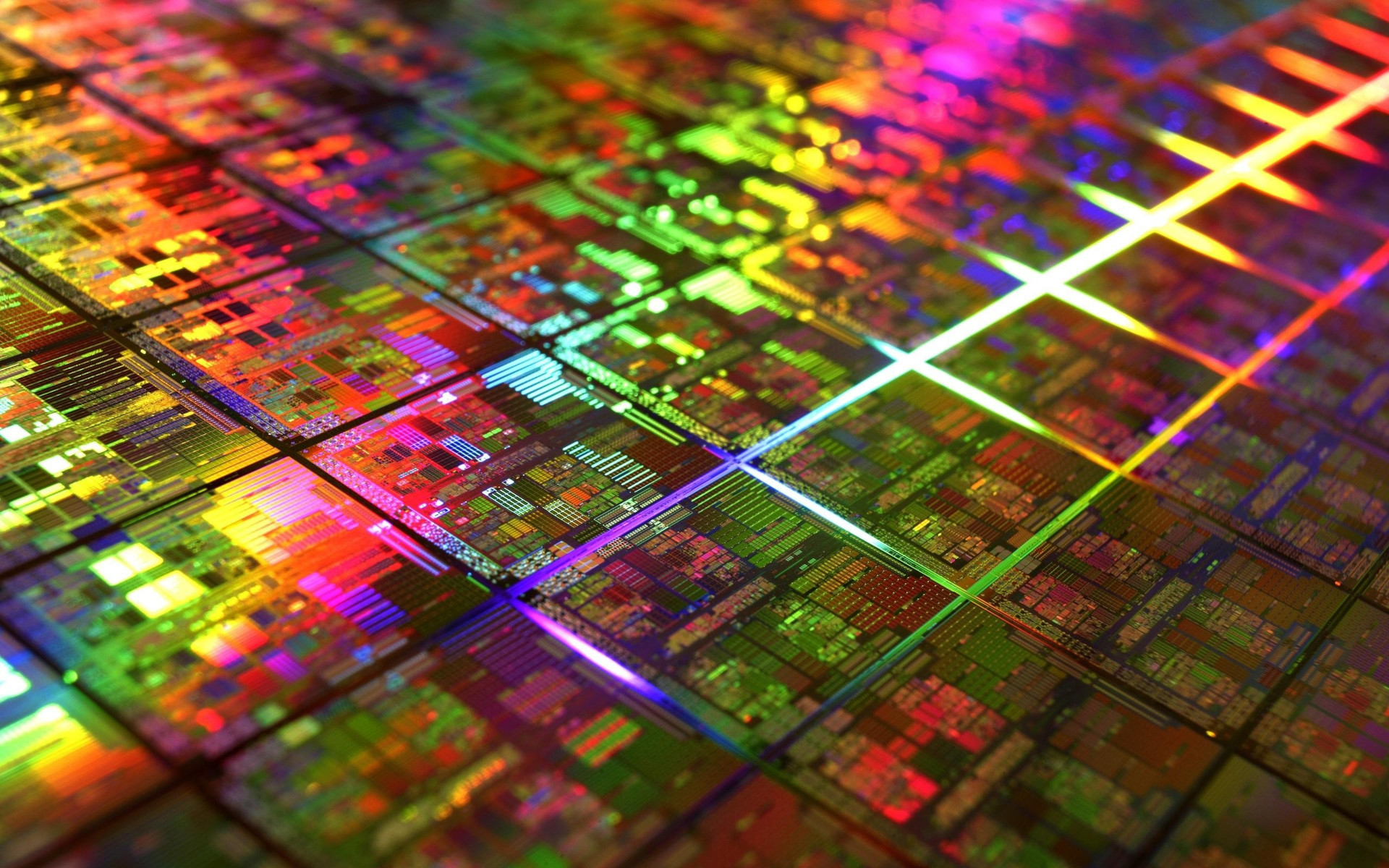

Globalny kryzys na rynku półprzewodników solidnie potrząsnął Starym Kontynentem i chyba ostatecznie zdaliśmy sobie sprawę z kruchego systemu zależności od nielicznych i podatnych na zakłócenia rynków zewnętrznych. Skoro najwięcej uczymy się na porażkach, lekcja jaką wyciągają unijni urzędnicy brzmi następująco: trzeba stworzyć ramy prawne zachęcające do inwestowania spółek technologicznych w produkcję półprzewodników tu, na miejscu. Do zrobienia jest dużo, bo europejski udział w globalnych rynku mikrochipów na poziomie zaledwie 10 proc. stawia nas w fatalnym położeniu. Na szczęście na horyzoncie widać szansę na zmianę.

Wg Le Monde w zasadzie zapadła decyzja o nadaniu pewnych nowych możliwości policji:

Francuska policja będzie mieć możliwość szpiegowania podejrzanych poprzez zdalne aktywowanie kamery, mikrofonu i GPS swoich telefonach i innych urządzeniach.

Izraelscy badacze znaleźli sposób na wydobycie danych z odizolowanych komputerów. I nie chodzi wcale „zwykłe” komputery, które działają w wydzielonej sieci. Ale o komputery specjalnego przeznaczenia klasy TEMPEST (z ang. Transient Electromagnetic Pulse Emanation Standard).

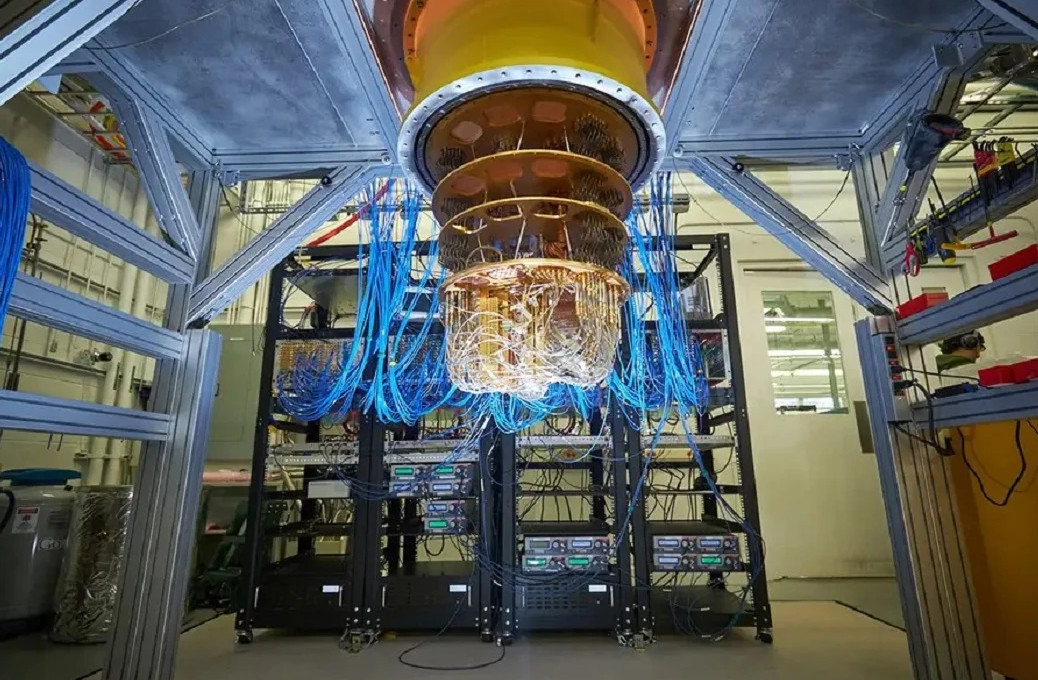

Supremacja kwantowa to jak najbardziej realna rzecz, o czym możemy się przekonać dzięki projektowi realizowanemu przez Google. Związani z tą firmą naukowcy zaprojektowali system wykraczający wydajnością poza to, co mogą oferować superkomputery.

Co najmniej sześć miesięcy trwa operacja, w ramach której chińscy cyberprzestępcy atakowali administrację rządową w kilku krajach Europy. Ofiarami ataków byli też politycy i dyplomaci.

Jeszcze w tym roku zadebiutuje GNOME 45. Jedną z największych nowości w tym wydaniu będzie odświeżony menedżer plików: Nautilus. Zmiany dotyczą wydajności, funkcjonalności i wyglądu.

Aplikacja mObywatel 2.0 jest już na ostatniej prostej. To tutaj od 13 lipca będzie wygodnie dostępny elektroniczny mDowód i już teraz wiadomo, jak będzie wyglądać interfejs. Aplikacja została wyraźnie odświeżona względem dotychczasowej wersji.

Badacze donoszą, że podatność można wykorzystać w najnowszej obecnie dostępnej wersji pluginu – 2.6.6

Korporacja Northrop Grumman poinformowała o uruchomieniu programu szkolenia personelu Wojska Polskiego w obsłudze i wykorzystaniu systemu dowodzenia IBCS. Jak wskazuje amerykański producent, proces wyprzedza harmonogram o dwa lata.